Documentation Générale

1. Gestion des actifs et des informations

– Identification des propriétaires

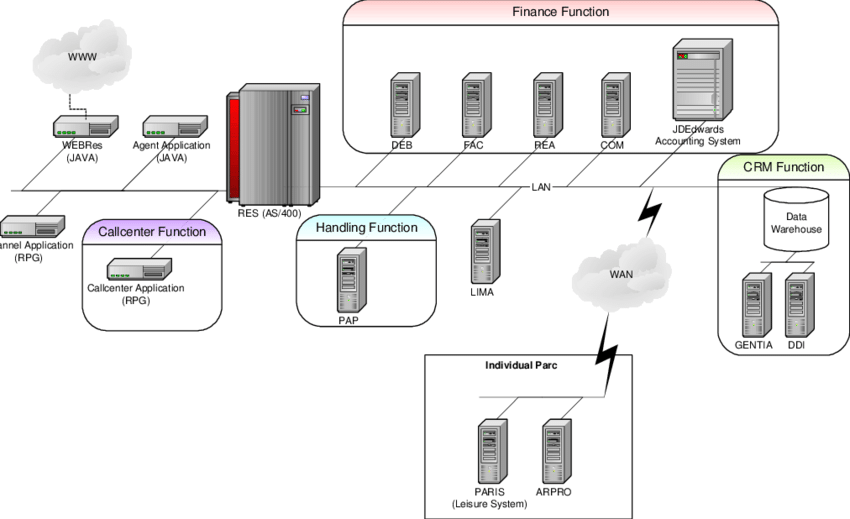

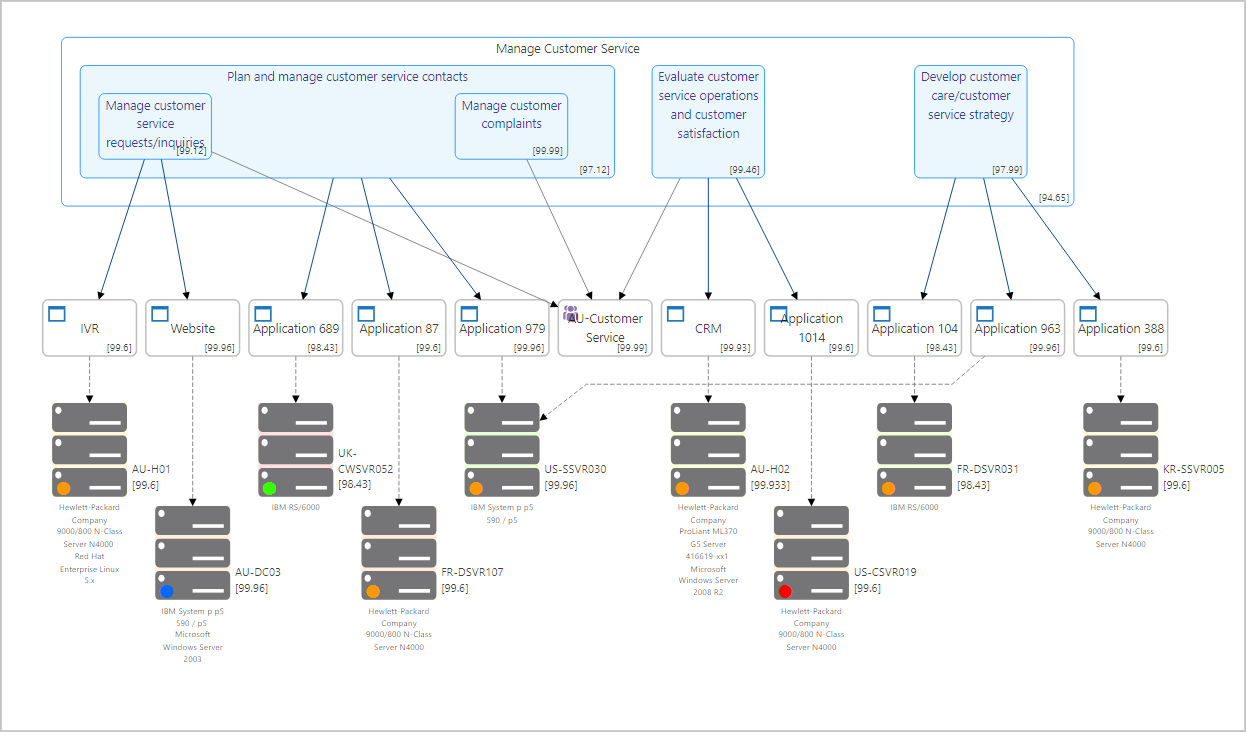

– Matériel, logiciels, systèmes, services

– Versions des actifs

– Classification des actifs critiques

– Listes des besoins et services essentiels où le risque d’interruption est inacceptable

– Classification des informations et des données

– Inventaire exhaustif des tâches et services de l’organisation

2. Analyse de la résilience organisationnelle

– Évaluation du degré de tolérance de l’organisation face à une interruption des services TI :

– Perte maximale de données (RPO)

– Durée maximale d’interruption acceptable (MAO)

– Objectif du délai de reprise (RTO)

– Analyse d’impact et mesures préventives correspondantes

– Identification des dépendances internes et externes des différents systèmes et services

3. Politiques de sécurité et d’accès

– Politique de contrôle d’accès

– Politique de sécurité informatique

– Accès aux réseaux et aux services réseau

– Droits d’accès par utilisateur

– Procédure de retrait de droits d’accès pour un utilisateur

4. Continuité des opérations TI

– Processus de copies de sauvegarde

– Processus de coordination ou de mobilisation

– Processus de relève (cold site, warm site ou hot site) :

– Estimation minutieuse de chaque étape pour chaque système

– Processus de remontage physique, logiciel et de données

– Estimation de valeur incluant les licences, le matériel et le temps

– Procédure d’arrêt et de reprise des salles informatiques :

– Planification

– Procédure d’arrêt et de redémarrage par systèmes

– Tests fonctionnels après reprise

– Plan de continuité informatique et de reprise d’activité après sinistre (DRP)

5. Maintenance et amélioration continue

– Révisions régulières des processus et de la documentation

– Validation par un tiers

– Formation et sensibilisation des intervenants impliqués

Pourquoi Choisir Scribys ?

Nos experts possèdent une expérience approfondie dans la documentation technique et sont dédiés à fournir des solutions personnalisées pour répondre aux besoins spécifiques de votre entreprise.

Avantages :

- Gestion efficace et sécurisée de votre infrastructure TI.

- Accompagnement à chaque étape du processus.